Netzwerkgeräte sind leichte Ziele.Wir sichern sie für Sie.

Ihr Team sollte nicht Hunderte von Stunden damit verbringen, Fehlkonfigurationen an Netzwerkgeräten, ungepatchte Firmware und EOL-Geräte zu verfolgen. Die Sicherheitsexperten von Mondoo sichern Ihre Netzwerkinfrastruktur kontinuierlich — vom Schwachstellenscan bis zur verifizierten Behebung — damit Sie sich auf den Betrieb konzentrieren können.

Warum Netzwerkgerätesicherheit so schwierig ist

Netzwerkgeräte sind das Rückgrat jeder Organisation, gehören aber durchgehend zu den am meisten vernachlässigten Assets in Sicherheitsprogrammen. Das Ergebnis: ungepatchte Firmware, Standard-Zugangsdaten, Fehlkonfigurationen und EOL-Geräte, die Angreifer aktiv ausnutzen.

CISA berichtet, dass Netzwerkinfrastrukturgeräte ideale Ziele für böswillige Akteure sind, da der meiste Organisationsverkehr durch sie hindurchgehen muss — sie aber selten auf dem gleichen Sicherheitsniveau wie Server und Endpoints gewartet werden.

Quelle: CISA, Leitfaden zur Netzwerkinfrastruktursicherheit

Standard-Zugangsdaten bleiben unverändert

Werkseinstellungen und Standardpasswörter werden nach der Bereitstellung oft nie geändert. Angreifer nutzen routinemäßig bekannte Standard-Zugangsdaten, um unbefugten Zugriff auf Router, Switches und Firewalls zu erlangen.

Firmware-Patching wird ständig verschoben

Netzwerkteams verschieben Patches, um Ausfallzeiten zu vermeiden und Stabilität zu gewährleisten. Dies erzeugt einen wachsenden Rückstand ungepatchter Schwachstellen, die Angreifer ausnutzen können.

Konfigurationskomplexität erzeugt Fehler

Netzwerkgeräte sind von Natur aus komplex zu konfigurieren. ACLs, Routing-Richtlinien, VPN-Tunnel und Firewall-Regeln erzeugen Tausende potenzieller Fehlkonfigurationen, die manuelle Überprüfung nicht bewältigen kann.

EOL-Geräte laufen ohne Sicherheitsupdates

End-of-Life-Geräte werden oft aus Angst vor Betriebsstörungen weiterbetrieben. Ohne Sicherheitsupdates werden sie zu permanenten Schwachstellen in Ihrem Netzwerk, die Angreifer mit bekannten CVEs ausnutzen können.

Wie wir Ihre Netzwerkgeräte absichern

Vom ersten Tag an arbeiten Mondoos Netzwerksicherheitsexperten als Erweiterung Ihres Teams. So sieht das Engagement aus:

Ihre Netzwerkgeräte entdecken

Wir verbinden uns mit Ihrer Netzwerkinfrastruktur — Cisco, Palo Alto, Fortinet und mehr — mittels agentenlosem Scanning durch cnspec. Keine Agenten installiert, keine Auswirkung auf die Geräteleistung.

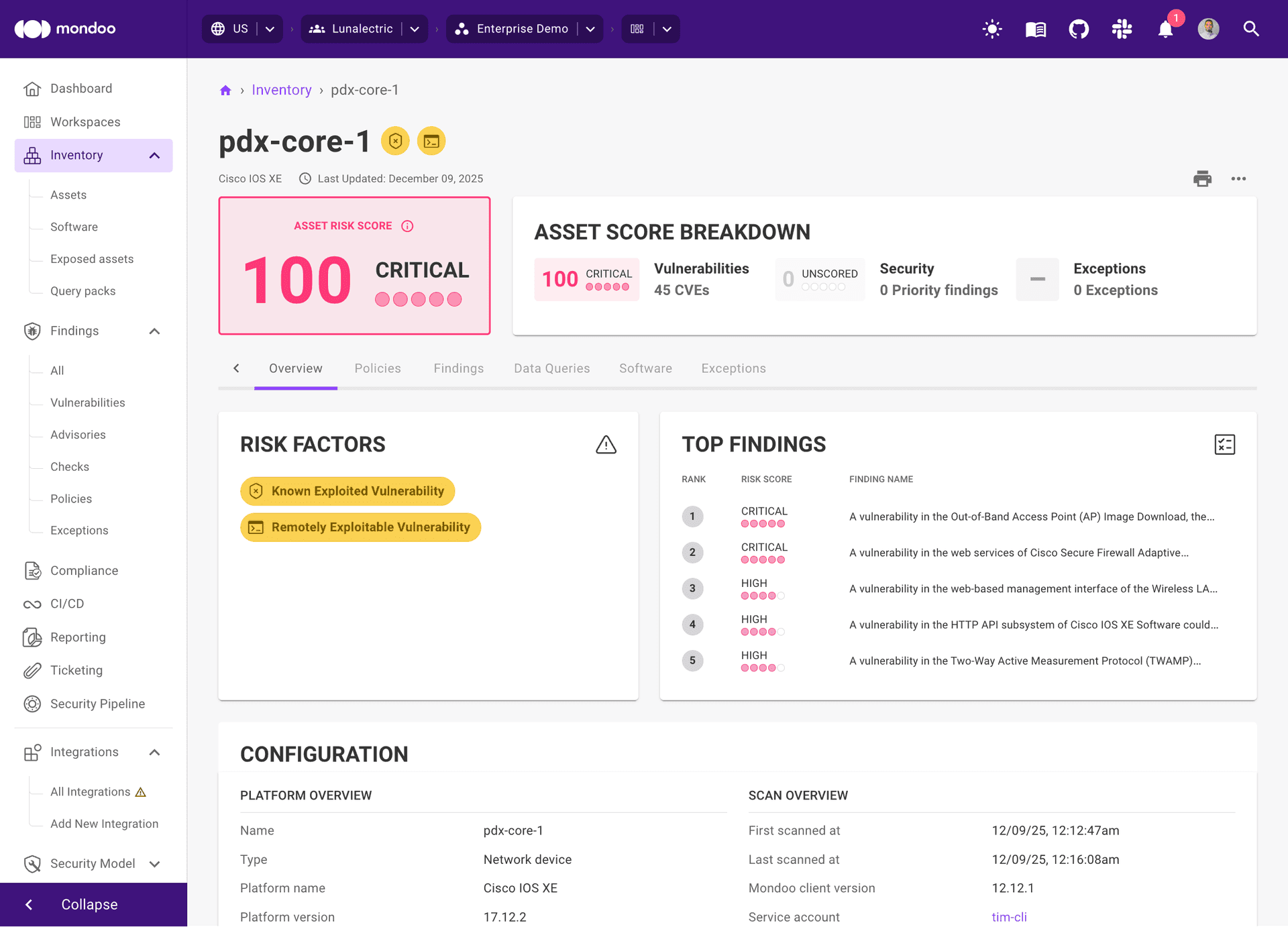

Ihre Sicherheitslage bewerten

Wir scannen jedes Gerät gegen CIS-Benchmarks, Hersteller-Härtungsrichtlinien und benutzerdefinierte Richtlinien — und identifizieren Schwachstellen, Fehlkonfigurationen, Standard-Zugangsdaten und EOL-Status über Ihre gesamte Flotte.

Nach echtem Risiko priorisieren

Wir sortieren Befunde nach Ausnutzbarkeit, Exposition und Geschäftsauswirkung. Kritische Schwachstellen auf internetfähigen Firewalls werden sofort eskaliert. Risikoarme Befunde auf internen Switches werden deprioritisiert.

Verifizierte Fixes liefern

Wir erstellen umsetzbare Behebungen — Firmware-Upgrade-Anleitungen, Konfigurationsänderungen, ACL-Korrekturen — als Tickets in Jira, ServiceNow oder Ihrem bevorzugten ITSM-Tool mit Schritt-für-Schritt-Anleitung.

Sie prüfen und genehmigen

Ihr Team prüft und genehmigt alle Änderungen, bevor sie angewendet werden. Nichts berührt Ihre Netzwerkgeräte ohne Ihre Autorisierung. Alle Zugriffe sind nach dem Least-Privilege-Prinzip, alle Aktionen werden protokolliert und sind überprüfbar.

Verifizieren und überwachen

Mondoo scannt erneut, um jede Behebung zu bestätigen. Verifizierte Fixes werden automatisch geschlossen. Bei Konfigurationsdrift werden Tickets erneut geöffnet. Fortlaufendes Monitoring erkennt neue Schwachstellen, sobald sie auftreten.

Ihre dedizierten Netzwerksicherheitsexperten

Jedes Engagement wird von erfahrenen Sicherheitsexperten mit tiefem Fachwissen in Netzwerkinfrastruktur, Firewall-Management und Compliance-Frameworks geleitet. Sie verstehen Cisco IOS, Palo Alto PAN-OS, Fortinet FortiOS, Routing-Protokolle und Netzwerksegmentierung im Detail — und arbeiten als nahtlose Erweiterung Ihres Teams.

Sie behalten 100% Kontrolle

Wir verstehen, dass die Gewährung externen Zugriffs auf Netzwerkinfrastruktur Vertrauen erfordert. Ihr Team prüft und genehmigt jede Änderung — über ITSM-Tickets, Change Advisory Boards oder direkte Überprüfung. Nichts wird ohne Ihre ausdrückliche Genehmigung behoben. Alle Zugriffe sind nach dem Least-Privilege-Prinzip, alle Aktionen werden protokolliert und sind überprüfbar.

Ergebnisse, die unsere Kunden erzielen

Echte Ergebnisse von Organisationen, die aufgehört haben, Netzwerkgerätesicherheit allein zu verwalten.

Reduktion offener Schwachstellen

Kunden sehen ihren Schwachstellen- und Fehlkonfigurationsrückstand innerhalb der ersten 90 Tage des Engagements dramatisch reduziert.

Schnellere mittlere Behebungszeit

Mit dedizierten Experten, die Triage, Priorisierung und Behebungsanleitung übernehmen, werden kritische Netzwerkschwachstellen in Tagen statt Monaten behoben.

Schnellere Zeit zur Compliance

Organisationen erreichen die Compliance mit CIS-Benchmarks und Frameworks wie PCI DSS, NIS2 und SOC 2 deutlich schneller mit kontinuierlichem Monitoring und Expertenberatung.

Was unsere Kunden außerdem berichten:

Viele Compliance-Frameworks erfordern die Absicherung Ihrer Netzwerkgeräte:

Von Sicherheitsteams weltweit vertraut

Organisationen aller Branchen vertrauen Mondoo bei der Absicherung ihrer Infrastruktur.

“Mondoo hat uns Sichtbarkeit gegeben, die wir nie zuvor hatten. Wir sind von Vermutungen über unsere Sicherheitslage zu klaren, umsetzbaren Daten über unsere gesamte Infrastruktur übergegangen.”

“Vor Mondoo lagen Schwachstellen monatelang in unserem Rückstand. Jetzt sortiert unser dediziertes Team, priorisiert und liefert Fixes — wir prüfen und genehmigen nur noch.”

DIY-Netzwerksicherheit vs. Mondoo

DIY-Netzwerksicherheit

Mondoo Managed Service

Häufig gestellte Fragen

Hören Sie auf, Netzwerkschwachstellen zu jagen.

Lassen Sie Mondoos Sicherheitsexperten Ihre Netzwerkgeräte kontinuierlich absichern — vom Schwachstellenscan bis zur verifizierten Behebung.