Kubernetes-Sicherheit ist komplex.Wir übernehmen das für Sie.

Ihr Team sollte nicht Hunderte von Stunden damit verbringen, Container-Fehlkonfigurationen und Kubernetes-Schwachstellen zu verfolgen. Die Sicherheitsexperten von Mondoo sichern Ihre containerisierte Infrastruktur kontinuierlich — von der Cluster-Konfiguration bis zur verifizierten Behebung — damit Sie sich aufs Entwickeln konzentrieren können.

Warum Kubernetes-Sicherheit so schwierig ist

Die Kubernetes-Adoption beschleunigt sich, aber den meisten Unternehmen fehlt die spezialisierte Expertise und Kapazität, um ihre Container-Umgebungen im großen Maßstab zu sichern. Das Ergebnis: wachsende Rückstände an Fehlkonfigurationen, ungepatchte Schwachstellen und Compliance-Lücken.

Gartner schätzt, dass mehr als 90% der globalen Unternehmen bis 2027 containerisierte Anwendungen in Produktion betreiben werden — doch den meisten Sicherheitsteams fehlt dedizierte Container-Security-Expertise.

Quelle: Gartner, Top Strategic Technology Trends

Kubernetes ist einzigartig komplex

Multi-Layer-Architektur über Cloud-Infrastruktur, Cluster-Konfiguration, Node-Management, Workloads und Container-Images — jede Ebene erfordert spezialisierte Sicherheitskontrollen, für die die meisten Teams keine Zeit haben.

Container-Sprawl überholt die Sicherheit

Teams erstellen Cluster schneller, als die Sicherheit sie bewerten kann. Kurzlebige Workloads, Auto-Scaling-Pods und Multi-Cluster-Deployments schaffen eine sich ständig verändernde Angriffsfläche.

Compliance-Lücken in Cloud-Native

CIS Kubernetes Benchmarks, NSA/CISA-Härtungsrichtlinien, SOC 2 und NIST-Frameworks erfordern spezifische Container-Sicherheitskontrollen. Kontinuierliche Compliance in dynamischen Kubernetes-Umgebungen aufrechtzuerhalten ist ein Vollzeitjob.

Kubernetes-Sicherheitstalent ist knapp

Ingenieure zu finden, die sowohl Kubernetes-Betrieb als auch Sicherheit tiefgreifend verstehen, ist extrem schwierig. Die meisten Sicherheitsteams sind Generalisten, die auf zu viele Prioritäten verteilt sind.

So sichern wir Ihre Kubernetes-Umgebung

Vom ersten Tag an arbeiten Mondoos Container-Sicherheitsexperten als Erweiterung Ihres Teams. So sieht die Zusammenarbeit aus:

Ihre Cluster einbinden

Wir verbinden uns mit Ihren Kubernetes-Umgebungen — EKS, GKE, AKS, OpenShift oder selbstverwaltet — und starten die kontinuierliche Erkennung von Clustern, Nodes, Workloads und Container-Images.

Sicherheitslage bewerten

Wir scannen Ihre gesamte Container-Infrastruktur gegen CIS Kubernetes Benchmarks, NSA/CISA-Härtungsrichtlinien und benutzerdefinierte Richtlinien — über alle fünf Sicherheitsebenen hinweg.

Nach echtem Risiko priorisieren

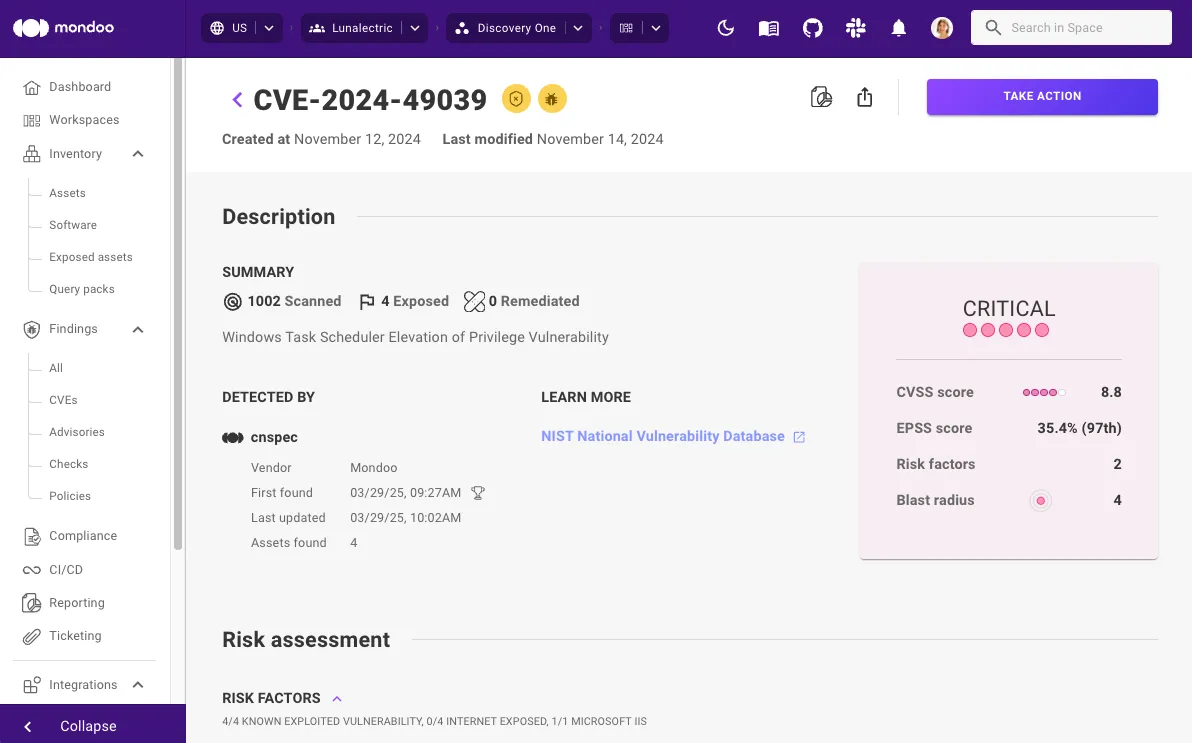

Wir bewerten Befunde nach Ausnutzbarkeit, Exposition und Geschäftskontext. Kritische CVEs wie Container-Escapes, Privilege Escalations und aktiv ausgenutzte Schwachstellen werden sofort eskaliert.

Verifizierte Fixes liefern

Wir erstellen umsetzbare Behebungen — RBAC-Konfigurationsänderungen, Netzwerkrichtlinien-Updates, Image-Rebuild-Anleitungen — geliefert als Tickets in Jira, ServiceNow oder GitHub.

Sie prüfen und genehmigen

Ihr Team prüft und genehmigt alle Änderungen, bevor sie angewendet werden. Sie können über PR-Reviews, ITSM-Ticket-Genehmigungen oder direkte Code-Prüfung genehmigen. Nichts berührt Ihre Cluster ohne Ihre Autorisierung.

Verifizieren und überwachen

Mondoo scannt erneut, um jede Behebung zu bestätigen. Verifizierte Fixes werden automatisch geschlossen. Bei Konfigurationsabweichungen werden Tickets erneut geöffnet.

Ihre dedizierten Kubernetes-Sicherheitsexperten

Jedes Engagement wird von erfahrenen Sicherheitsprofis mit tiefgreifender Expertise in Kubernetes-Betrieb, Cloud-Infrastruktur und Compliance-Frameworks geleitet. Sie verstehen Container-Runtimes, Pod-Security-Standards, RBAC-Modelle und Netzwerksegmentierung im Detail.

Sie behalten 100% Kontrolle

Wir verstehen, dass externer Zugriff auf Produktions-Kubernetes-Cluster Vertrauen erfordert. Ihr Team prüft und genehmigt jede Änderung — über Pull Requests, ITSM-Tickets oder direkte Code-Review. Nichts wird ohne Ihre ausdrückliche Genehmigung behoben. Alle Zugriffe folgen dem Least-Privilege-Prinzip, alle Aktionen werden protokolliert.

Ergebnisse unserer Kunden

Echte Ergebnisse von Unternehmen, die Container-Sicherheit nicht mehr alleine managen.

Reduktion offener Schwachstellen

Kunden sehen ihren Rückstand an Schwachstellen und Fehlkonfigurationen innerhalb der ersten 90 Tage drastisch reduziert.

Mean-Time to Remediation

Kritische Container-Schwachstellen und Kubernetes-Fehlkonfigurationen werden in Tagen behoben, nicht in Monaten.

Schneller als Eigenregie

Befreien Sie Ihr Team von Hunderten Stunden manueller Kubernetes-Sicherheits-Triage, Konfigurations-Härtung und Verifizierung.

Über die Zahlen hinaus

Die Kubernetes-Bedrohungen, vor denen wir Sie schützen

Angreifer nutzen Schwachstellen auf jeder Ebene von Kubernetes aus. Mondoos Experten überwachen, erkennen und beheben diese Angriffsvektoren kontinuierlich in Ihrer gesamten Container-Umgebung.

Was Ihr Cluster erlebt

Was Ihr Cluster erlebt

Was Mondoos Team liefert

Veraltete Kubernetes-Versionen

Der Betrieb von End-of-Life-Kubernetes-Versionen setzt Cluster bekannten, ausnutzbaren Schwachstellen aus. CVE-2021-25741 ermöglichte Path-Traversal in Kubernetes.

Was Mondoos Team liefert

Mondoos Experten überwachen kontinuierlich Ihre Cluster-Versionen und eskalieren proaktiv End-of-Life-Releases, damit Patches priorisiert und behoben werden, bevor sie ausnutzbar werden.

Unsichere Kommunikation

Falsch konfigurierte TLS-Verbindungen zwischen Kubernetes-Komponenten ermöglichen Man-in-the-Middle-Angriffe. Der ArgoCD-Authentication-Bypass (CVE-2022-24348) nutzte unsichere Kommunikation aus.

Was Mondoos Team liefert

Unser Team validiert TLS-Zertifikatskonfigurationen, sichere Kommunikationsprotokolle und API-Server-Einstellungen über alle Cluster-Komponenten — und liefert Fixes für gefundene Lücken.

Unzureichende Zugriffskontrollen

Übermäßig permissive RBAC-Konfigurationen sind einer der häufigsten Kubernetes-Sicherheitsfehler. Angreifer nutzen übermäßige Berechtigungen zur Privilege Escalation.

Was Mondoos Team liefert

Mondoos Experten prüfen Ihre RBAC-Konfigurationen nach dem Least-Privilege-Prinzip, identifizieren übermäßig permissive Rollen und liefern spezifische Richtlinienänderungen.

Unzureichende Netzwerksegmentierung

Ohne ordnungsgemäße Netzwerkrichtlinien kann jeder kompromittierte Pod mit jedem anderen Pod und dem Control Plane kommunizieren — laterale Bewegung und Datenexfiltration werden möglich.

Was Mondoos Team liefert

Wir bewerten Ihre Netzwerkrichtlinien und Namespace-Isolation und liefern dann Kubernetes-NetworkPolicy-Konfigurationen für eine ordnungsgemäße Segmentierung.

Unsichere Pod-Konfigurationen

Privilegierte Container, Root-Zugriff, unnötige Capabilities und Klartext-Secrets sind die Hauptursachen für Container-Ausbrüche. Der CRI-O-Escape (CVE-2022-0811) ermöglichte Kernel-Parameter-Injection.

Was Mondoos Team liefert

Mondoo scannt alle Workload-Konfigurationen gegen Pod Security Standards und CIS-Benchmarks und liefert dann spezifische YAML-Patches zur Beseitigung von Privilege-Escalation-Pfaden.

Verwundbare Container-Images

Veraltete Base-Images mit bekannten CVEs, eingebettete Secrets und bösartige Pakete in öffentlichen Registries kompromittieren ganze Cluster. Crypto-Mining-Angriffe zielen häufig auf ungepatchte Container-Images.

Was Mondoos Team liefert

Unser Team scannt kontinuierlich Ihre Container-Images über alle Registries auf CVEs, Malware und Fehlkonfigurationen — sowohl vor dem Deployment als auch zur Laufzeit — und eskaliert kritische Befunde mit Rebuild-Anleitungen.

Was Mondoos Team auf jeder Ebene übernimmt

Kubernetes-Sicherheit umfasst fünf verschiedene Ebenen — jede erfordert spezialisierte Expertise. Mondoos Experten managen die Sicherheit über alle Ebenen, damit Ihr Team es nicht muss.

Cloud-Services

Mondoos Team sichert die zugrunde liegende Cloud-Infrastruktur — Sicherheitsgruppen, IAM-Rollen, Netzwerkkonfigurationen und Cloud-Provider-Einstellungen, von denen Ihre Kubernetes-Cluster abhängen.

Cluster-Konfiguration

Unsere Experten härten Cluster-Level-Einstellungen einschließlich API-Server-Konfiguration, etcd-Verschlüsselung, Admission Controller, Pod Security Standards und Audit-Logging — ausgerichtet an CIS-Benchmarks.

Cluster-Nodes

Mondoos Team verwaltet Node-Patching, Container-Runtime-Härtung, Kubelet-Konfigurations-Review und EOL-OS-Ersatz über Ihre gesamte Flotte — mit verifizierter Behebung nach jeder Änderung.

Workloads

Wir prüfen und härten Deployments, Replication Controller und Pods — eliminieren privilegierte Container, erzwingen Ressourcenlimits, sichern Service Accounts und validieren Pod-Security-Kontexte.

Anwendungscontainer

Unser Team scannt kontinuierlich Container-Images auf CVEs und Fehlkonfigurationen, identifiziert veraltete Base-Images und liefert Rebuild-Anleitungen — zur Reduzierung der Angriffsfläche auf Anwendungsebene.

Funktioniert mit jeder großen Kubernetes-Distribution

Mondoo funktioniert mit Ihrer bestehenden Kubernetes-Umgebung — kein Rip-and-Replace erforderlich. Wir unterstützen alle großen Distributionen und Managed Services:

Vertraut von Sicherheitsteams weltweit

Vertraut von über 300 Kunden weltweit, einschließlich Fortune-50-Unternehmen und Enterprises rund um den Globus.

“Mit Mondoo können wir Schwachstellendaten einsehen und Abfragen von einer einzigen Plattform aus durchführen, was uns ermöglicht, bessere und schnellere Entscheidungen zu treffen.”

“Mondoo war ein Geschenk des Himmels für uns. Ein solches Tool hilft kleinen Cyber-Teams, mehrere Rollen zu übernehmen.”

DIY Container-Sicherheit vs. Zusammenarbeit mit Mondoo

Eigenregie

Zusammenarbeit mit Mondoo

Häufig gestellte Fragen

Bereit, Ihre Kubernetes-Umgebung zu sichern — ohne zusätzliche Mitarbeiter?

Lassen Sie Mondoos Experten Ihre Container-Sicherheit end-to-end managen. Erhalten Sie eine kostenlose Sicherheitsbewertung und sehen Sie, was wir in den ersten 30 Tagen beheben können.