Agentic Managed Vulnerability Service

Schwachstellen nicht mehr verwalten.Sondern beseitigen.

Ihr Team sollte nicht Hunderte von Stunden mit Alerts und Patches verbringen. Mondoo liefert End-to-End Vulnerability Management — von der Erkennung bis zur verifizierten Behebung — damit Sie sich auf Ihr Geschäft konzentrieren können.

Das Schwachstellen-Problem wird immer größer

Security-Teams sind überlastet. Backlogs wachsen. Und den meisten Unternehmen fehlt die Zeit, die Tools oder das Know-how, um Schritt zu halten.

Ertrinken in manueller Arbeit

Überwältigt von Alerts

Kein klarer Weg zur Lösung

Dieselben Probleme kehren zurück

Was Sie mit Mondoo bekommen

Wir finden nicht nur Schwachstellen — wir beheben sie. So verändert sich Ihre Situation, wenn Mondoo Ihren Schwachstellen-Lebenszyklus übernimmt.

Datenblatt herunterladenIhr Backlog, beseitigt

Wir übernehmen Ihren Schwachstellen-Backlog und arbeiten ihn systematisch ab — priorisiert nach echtem Risiko, nicht nur nach Severity-Scores.

Signal statt Rauschen

Sie erhalten klare, priorisierte Berichte, die sich auf das konzentrieren, was für Ihr Unternehmen wirklich wichtig ist — nicht Tausende von Alerts niedriger Priorität.

Fixes geliefert, nicht nur Findings

Jede Schwachstelle kommt mit verifizierter Behebung — getestete Patches, Konfigurationsänderungen und Schritt-für-Schritt-Anleitungen, die Ihr Team sicher anwenden kann.

Probleme bleiben behoben

Wir identifizieren Ursachen und implementieren Fixes an der Quelle — in Ihren CI/CD-Pipelines, Infrastructure-Code und Deployment-Prozessen — damit Probleme nicht wiederkehren.

Wie wir Ergebnisse liefern

Mondoo kombiniert tiefes Security-Know-how mit intelligenter Automatisierung, um Ergebnisse zu liefern — nicht nur Dashboards.

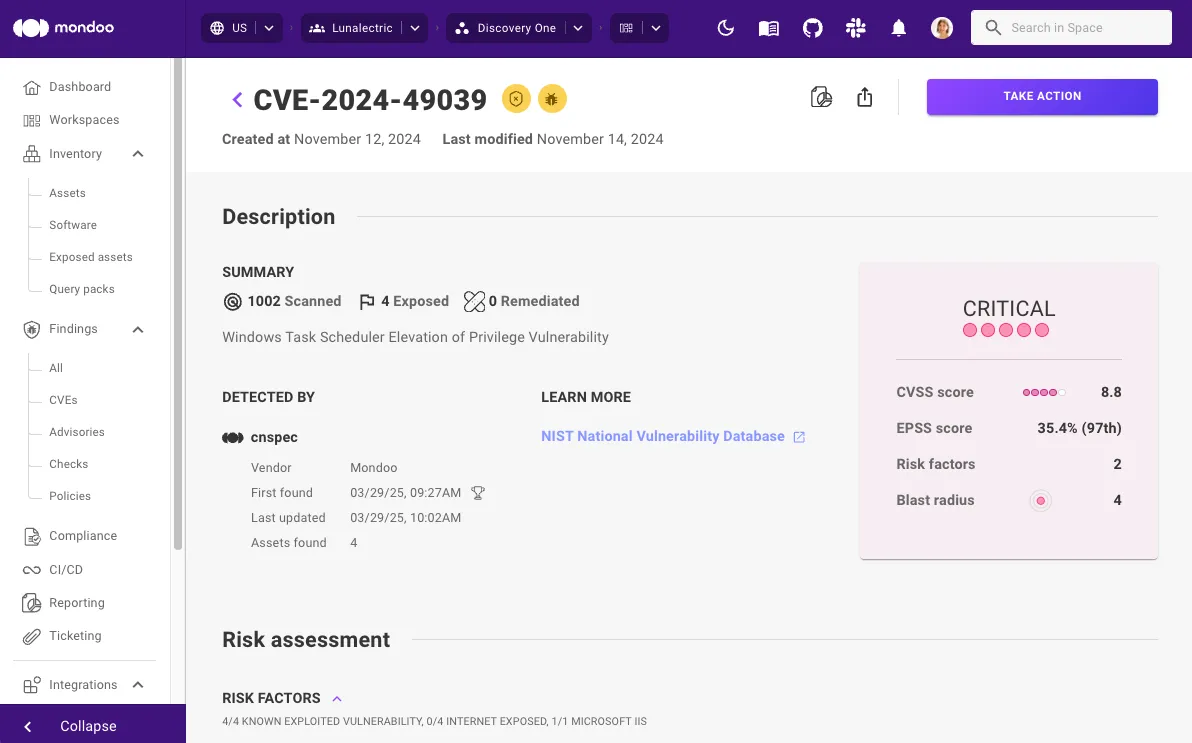

Vollständige Sichtbarkeit

Wir entdecken und inventarisieren jedes Asset in Ihren Cloud-, On-Premises- und SaaS-Umgebungen — damit nichts übersehen wird.

Kontinuierliche Bewertung

Ihre Umgebung wird kontinuierlich auf Schwachstellen, Fehlkonfigurationen und Compliance-Lücken gescannt — nicht nur vierteljährlich.

Risikobasierte Priorisierung

Wir analysieren Geschäftskontext, Ausnutzbarkeit und Exposition, um uns auf die Schwachstellen zu konzentrieren, die das größte Risiko darstellen.

Verifizierte Behebung

Wir melden nicht nur Probleme — wir liefern getestete Fixes und verifizieren deren Wirksamkeit, damit Sie sicher sein können, dass Probleme wirklich gelöst sind.

Ihre dedizierten Security-Experten

Jedes Engagement wird von erfahrenen Security-Profis geleitet, mit jahrelanger praktischer Erfahrung in Risikobewertung, Vulnerability Management, IT-Betrieb und Incident Response. Sie bringen tiefes Wissen über Betriebssysteme, Netzwerke, Cloud-Umgebungen und Compliance-Frameworks mit — und arbeiten als nahtlose Erweiterung Ihres Teams, nicht als abgekoppelter Dienstleister.

Ihre Erfahrung mit Mondoo

Ab dem ersten Tag arbeitet Mondoo als Erweiterung Ihres Teams. So sieht die Zusammenarbeit aus:

Onboarding & Anpassung

Wir deployen die Plattform, starten kontinuierliche Asset-Discovery über Cloud, On-Premises, Endpoints, SaaS und Netzwerkgeräte und integrieren mit Ihren ITSM-Tools

Issues priorisieren

Wir triagieren Alerts, um echtes Risiko zu identifizieren. Zero-Days, aktiv ausgenutzte CVEs und behördlich markierte Issues (CISA, BSI) werden mit besonderer Dringlichkeit behandelt

Fixes vorschlagen

Wir erstellen umsetzbare Tickets in Ihrem ITSM — Jira, ServiceNow oder GitHub — mit betroffenen Assets, Remediation-Anleitung und Automatisierungscode

Fixes anwenden

Ihr Team prüft und genehmigt alle Fixes — durch Kopieren von Code-Snippets, Genehmigen von PRs oder Klick auf Genehmigen in ITSM-Tickets. Sie behalten 100% Kontrolle

Fixes verifizieren

Mondoo scannt erneut, um die Behebung zu bestätigen. Verifizierte Issues werden automatisch geschlossen. Bei Drift wird das Ticket wiedereröffnet

Tracking & Reporting

Laufendes Reporting über behobene Issues, MTTR-Trends, Patch-Status, Integrations-Health, Asset-Abdeckung und Compliance

Sie behalten 100% Kontrolle

Ihr Team prüft und genehmigt alle Fixes — ob durch Kopieren von Code-Snippets, Genehmigung von PRs in Ihrem VCS oder Klick auf Genehmigen in ITSM-Tickets. Nichts wird ohne Ihre Autorisierung behoben.

Was enthalten ist

Jedes Mondoo-Engagement umfasst ein vollständiges Set an Deliverables, um Ihr Team informiert und Ihre Umgebung sicher zu halten.

Dedizierter Customer Success Engineer

Ein fester Ansprechpartner, der Ihre Umgebung und Ziele kennt

Vollständiger Mondoo-Plattformzugang

Echtzeit-Einblick in Ihre Schwachstellen-Lage und Remediation-Fortschritt

Wöchentliche Standups

Regelmäßige Sync-Meetings zur Fortschrittsbesprechung und Priorisierung

Monatliche Executive Reports

Board-ready Zusammenfassungen zu Risikoreduktion, Compliance-Status und MTTR-Trends

Zweiwöchentliche System-Reports

Detaillierte Betriebsberichte über behobene Issues, Patch-Status und Abdeckung

Individuelles Dashboard

Eine maßgeschneiderte Ansicht Ihrer Sicherheitslage, abgestimmt auf Ihre Geschäftsprioritäten

Quartals-Business-Reviews

Strategische Reviews zu Trends, Roadmap und Empfehlungen

Trending CVE Escalation

Proaktive Alerts, wenn neue kritische CVEs Ihre Umgebung betreffen

ITSM-Integration

Tickets und PRs direkt in Jira, ServiceNow oder GitHub

Formelles Exceptions-Management

Dokumentierter Prozess für risikoakzeptierte Items mit Tracking und Ablaufdaten

Optional: Automatisierte Remediation-Einrichtung

Mondoo-Experten können sich mit Ihren bestehenden Deployment-Tools integrieren — Microsoft Intune, Ansible, Puppet, Chef oder SCCM — damit genehmigte Fixes sofort deployt werden. Für Unternehmen ohne Deployment-Automatisierung richtet Mondoo Ansible als Open-Source-Remediation-Engine ohne zusätzliche Lizenzkosten ein.

Vertraut von Security-Teams weltweit

Vertraut von über 300 Kunden weltweit, darunter Fortune-50-Unternehmen und Konzerne rund um den Globus.

“Mondoo spart uns durchschnittlich 10 Minuten pro Schwachstelle, da wir keine Remediations mehr recherchieren und den Ansible-Code selbst schreiben müssen.”

“Mondoo war ein Segen für uns. Ein solches Tool hilft kleinen Cyber-Teams, mehrere Rollen gleichzeitig zu übernehmen.”

Ergebnisse unserer Kunden

Echte Resultate von Unternehmen, die aufgehört haben, Schwachstellen alleine zu managen.

Reduktion offener Schwachstellen

Kunden sehen ihren Schwachstellen-Backlog innerhalb der ersten 90 Tage drastisch reduziert.

Mean-Time to Remediation

Kritische Schwachstellen werden in Tagen behoben, nicht in Monaten — ohne Ihr Team zu belasten.

Schneller als Selbermachen

Befreien Sie Ihr Team von Hunderten Stunden manueller Triage, Patching und Verifizierung.

Über die Zahlen hinaus

Funktioniert mit Ihren bestehenden Tools

Mondoo führt eigene Scans durch und integriert sich zusätzlich mit den Schwachstellen-Tools und EDR/XDR-Plattformen, die Sie bereits nutzen, alles konsolidiert in einer einzigen priorisierten Ansicht.

Learn MoreSchwachstellen-Tools

EDR / XDR Signale

Selbst machen vs. Mondoo

Selbst machen

Mit Mondoo arbeiten

Häufig gestellte Fragen

Bereit, Ihren Schwachstellen-Backlog zu beseitigen?

Lassen Sie Mondoo Ihre Schwachstellen End-to-End managen. Erhalten Sie ein kostenloses Security Assessment und sehen Sie, was wir in den ersten 30 Tagen beheben können.